站点被黑客攻击后的全面排查方法,有了这篇文章我们就都能把自己武装到牙齿

亮剑云 2020-07-31

宝塔

站点安全

相信很多站长都有过被攻击的经历,站点首页被篡改,甚至被黑客勒索,有了这篇文章我们就都能把自己武装到牙齿,就像给我们自己装了监控一样,跟黑客正面干,让黑客无处藏身

# 一、站点备份

在进行以下操作前,请按备份教程做好源文件和数据库的备份,如果操作过程中误删了文件或数据还可以轻松找回来恢复

点击查看备份教程:https://docs.liangjianyun.com/bt/

# 二、文件校验

这个治标不治本、只能删除部分被植入的木马文件、重点看未知文件

# 三、删除文件

如果只运营商城和同城,建议把以下目录和文件给删除掉,同时将index.php、plugin.php、member.php的权限设置为644

- install目录,这个就算运营论坛也要删除

- utility目录,这个就算运营论坛也要删除,很多渠道安装的Discuz!都带这个目录,非常危险

- api目录,不运营论坛可删除

- home.php 不运营论坛的可删除

- group.php 不运营论坛的可删除

- forum.php 不运营论坛的可删除

- search.php 不运营论坛的可删除

- misc.php 不运营论坛的可删除

- connect.php 不需要官方的QQ登录可删除

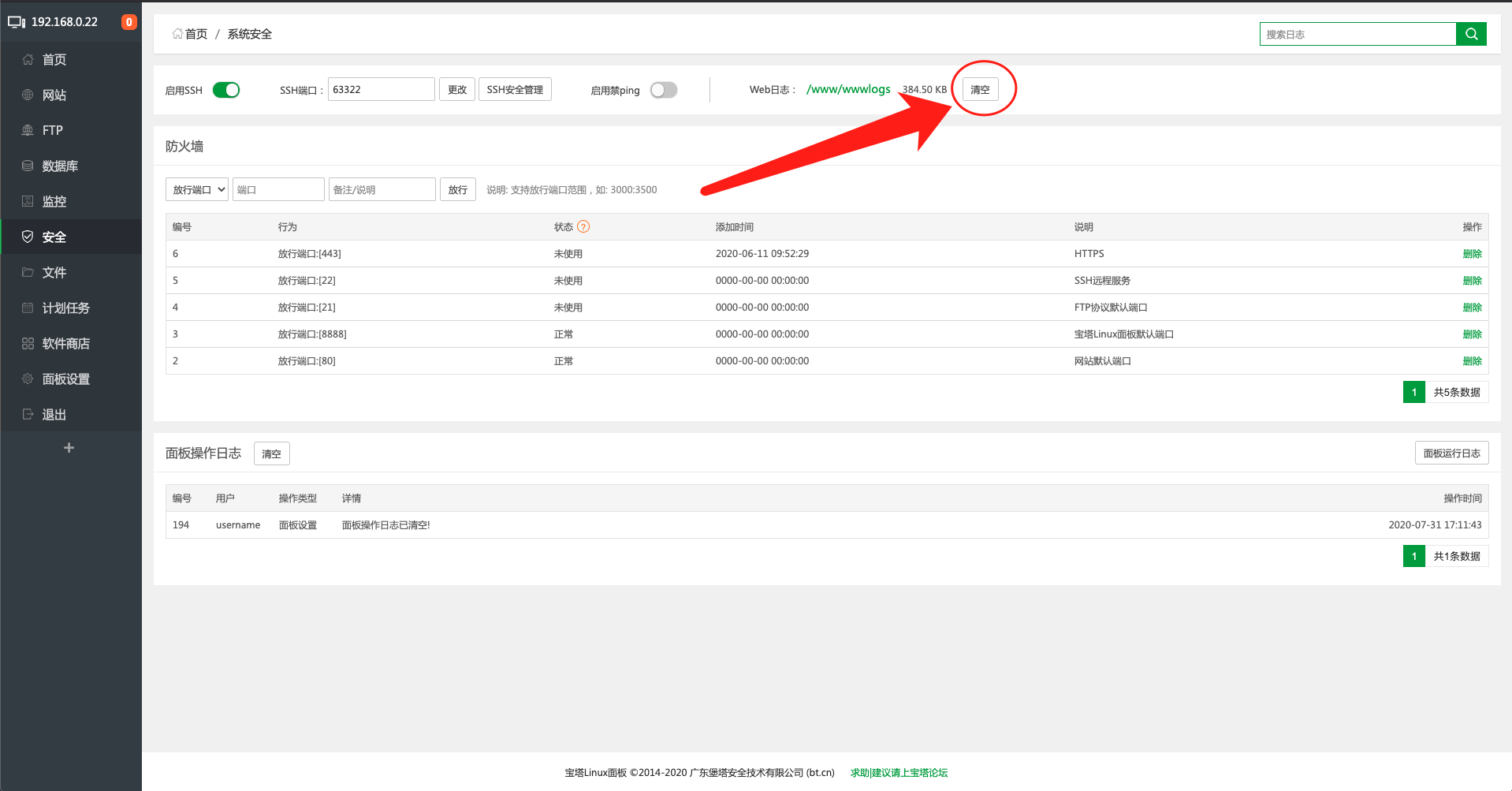

# 四、清空日志

通过分析全部apache或nginx的访问日志,来摸清木马的植入方法,获得了攻击的ip和具体访问链接,这样我们就能获取到所有植入的木马文件位置和有漏洞的链接,即时删除和修补。

这里要注意下宝塔默认并没有对日志做分割处理,所以大家在分析和跟踪日志前要将日志清空掉,访问日志中显示百度等搜索引挚的记录也不能放过,因为黑客会伪造成搜索引挚的请求

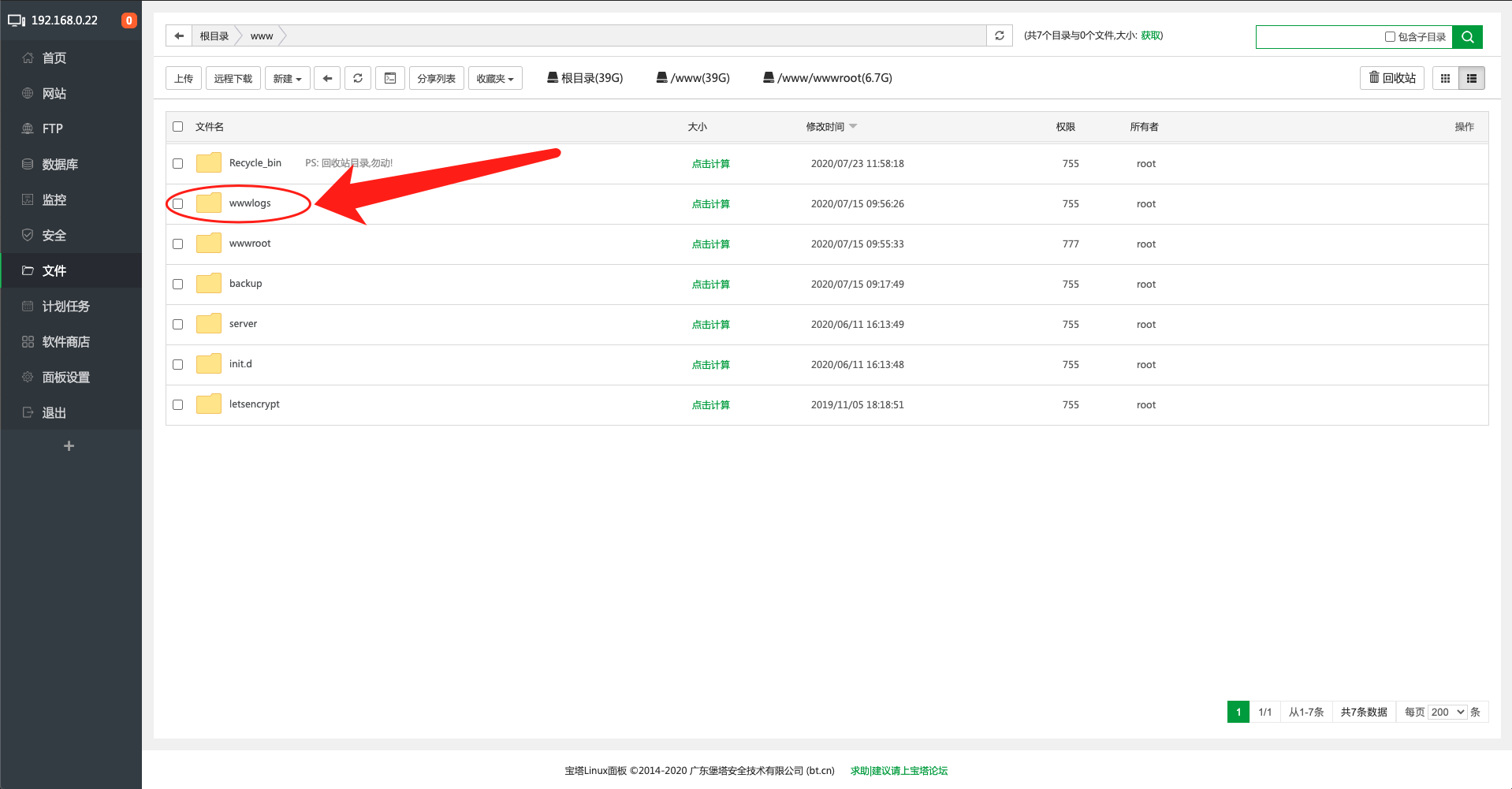

# 五、日志目录

# 六、分析日志

比如index.php文件被篡改后,会有一个文件修改时间,把这个时间记下来,然后去搜索访问日志文件中在这个时间的访问记录就能明确定位攻击的请求来源,我们按他们的攻击方式,把相应的漏洞给堵上就可以了。

重点分析异常链接,也就是非正常链接,黑客访问的链接都是我们平时自己不会访问的链接或者php文件,按链接显示的被植入的木马文件的目录结构我们就能找出所有的木马文件。

这里要特别注意一旦发现异常链接,就要锁定这条日志的ip,然后搜索访问日志中所有同ip的访问记录,把所有有漏洞的链接和木马文件都找出来。